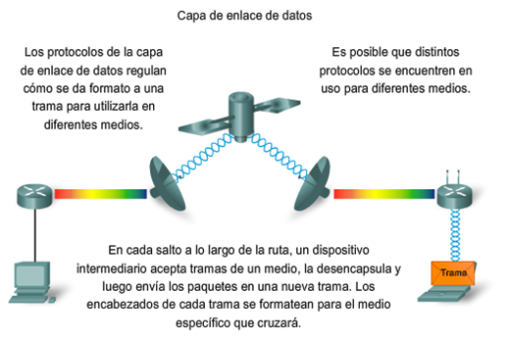

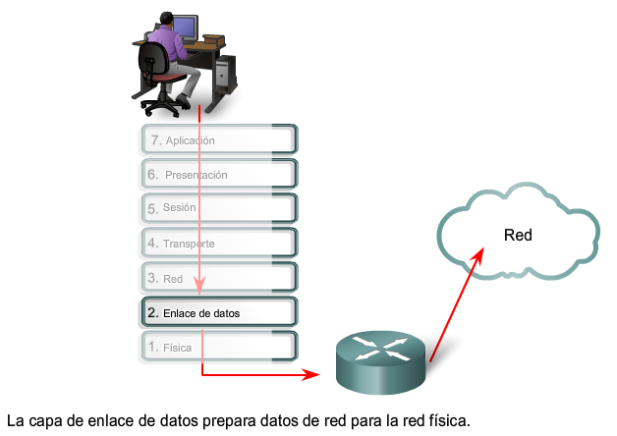

La capa de enlace de datos es responsable del intercambio de tramas entre nodos a través de los medios de una red física.

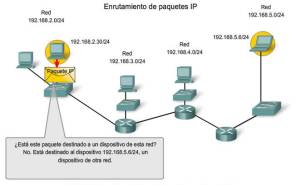

Es probable que numerosos Protocolos de capa de enlace de datos se estén usando para transportar paquetes IP a través de varios tipos de LAN y WAN. Este intercambio de paquetes entre dos hosts requiere una diversidad de protocolos que debe existir en la capa de enlace de datos. Cada transición a un router puede requerir un protocolo de capa de enlace de datos diferente para el transporte a un medio nuevo.

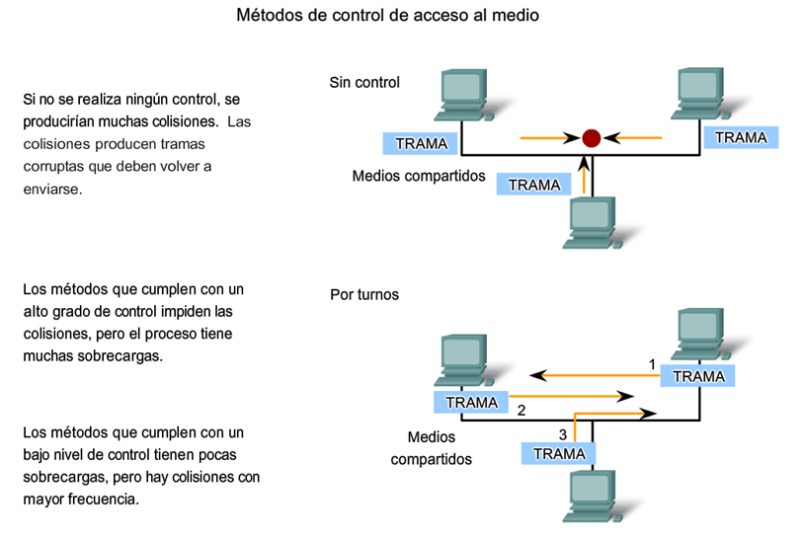

Los protocolos de la Capa 2 especifican la encapsulación de un paquete en una trama y las técnicas para colocar y sacar el paquete encapsulado de cada medio. La técnica utilizada para colocar y sacar la trama de los medios se llama método de control de acceso al medio.

Los métodos de control de acceso al medio descritos en los protocolos de capa de enlace de datos definen los procesos por los cuales los dispositivos de red pueden acceder a los medios de red y transmitir marcos (frames) en diferentes entornos de red.

El adaptador (NIC) administra la trama y el control de acceso a los medios.

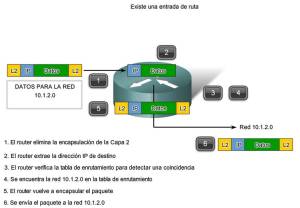

A medida que el router procesa tramas, utilizará los servicios de la capa de enlace de datos para recibir la trama desde un medio, desencapsularlo en la PDU de la Capa 3, reencapsular la PDU en una trama nueva y colocar la trama en el medio del siguiente enlace de la red.

******************************************************************

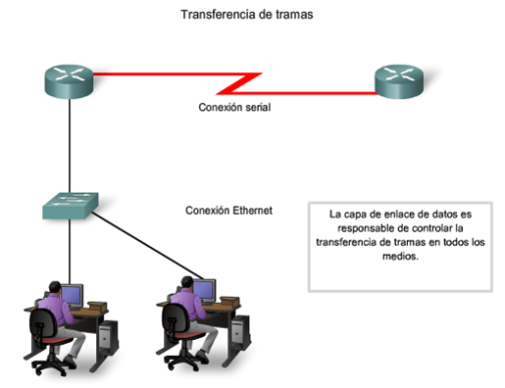

TRANSFERENCIA DE TRAMAS

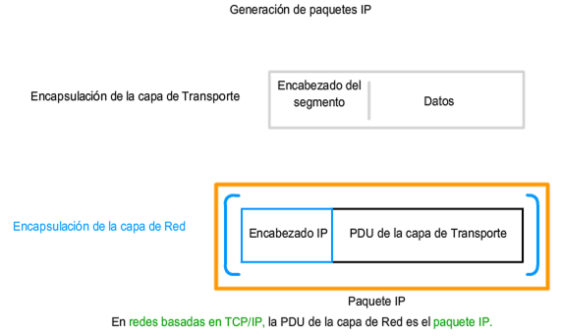

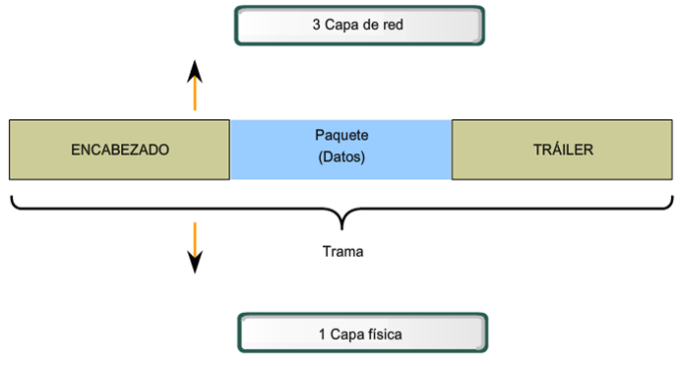

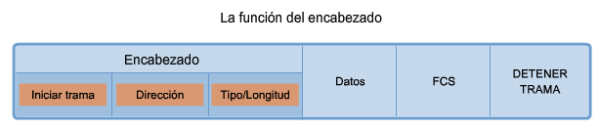

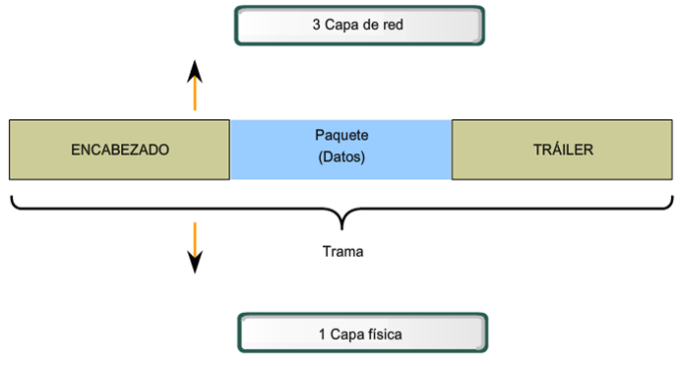

La Capa de enlace de datos prepara un paquete para transportar a través de los medios locales encapsulándolo con un encabezado y un tráiler para crear una trama.

la trama de la capa de enlace de datos incluye:

- Datos: El paquete desde la Capa de red

- Encabezado: contiene información de control como direccionamiento y está ubicado al comienzo del PDU

- Tráiler: contiene información de control agregada al final del PDU

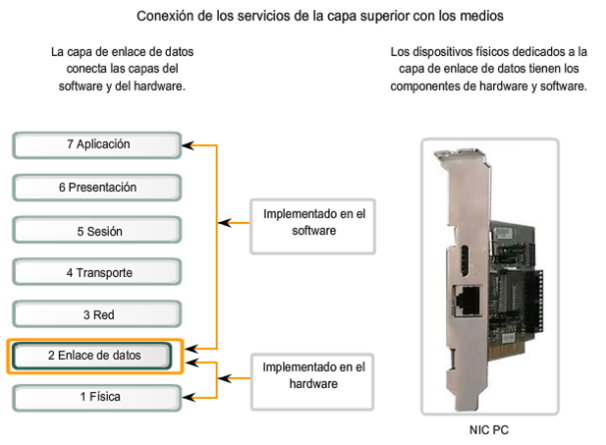

La capa de enlace de datos existe como una capa de conexión entre los procesos de software de las capas por encima de ella y la capa física debajo de ella. Como tal, prepara los paquetes de capa de red para la transmisión a través de alguna forma de medio, ya sea cobre, fibra o entornos o medios inalámbricos.

El software asociado con la NIC (Network Interface Controller) permite que la NIC realice sus funciones de intermediara preparando los datos para la transmisión y codificando los datos como señales que deben enviarse sobre los medios asociados.

NOTA: La nic es un controlador de interfaz de red, conocido como: «tarjeta de interfaz de red», «LAN adaptador»; hardware informático que conecta un ordenador a una red de ordenadores.

**********************************************************************

SUB CAPAS DE ENLACE DE DATOS

Para sostener una gran variedad de funciones de red, la capa de enlace de datos a menudo se divide en dos subcapas: una subcapa superior y una sub capa inferior.

La subcapa superior define los procesos de software que proveen servicios a los Protocolos de capa de red.

La subcapa inferior define los procesos de acceso a los medios realizados por el hardware.

CONTROL DE ENLACE LOGICO

El control de enlace lógico (LLC) coloca información en la trama que identifica qué protocolo de capa de red está siendo utilizado por la trama. Esta información permite que varios protocolos de la Capa 3, tales como IP e IPX, utilicen la misma interfaz de red y los mismos medios.

Control de acceso al medio

El control de acceso al medio (MAC) proporciona a la capa de enlace de datos el direccionamiento y la delimitación de datos de acuerdo con los requisitos de señalización física del medio y al tipo de protocolo de capa de enlace de datos en uso.

Los protocolos en la capa de enlace de datos definen las reglas de acceso a los diferentes medios.

********************************************************************

TÉCNICAS DE CONTROL DE ACCESO AL MEDIO

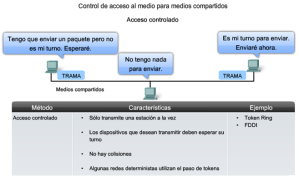

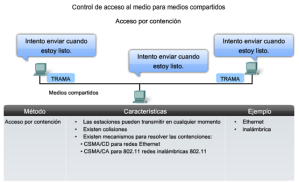

Métodos básicos de control de acceso al medio para medios compartidos:

Controlado: Cada nodo tiene su propio tiempo para utilizar el medio

Basado en la contención: Todos los nodos compiten por el uso del medio

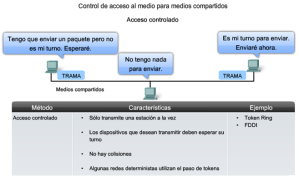

Acceso controlado para medios compartidos: los dispositivos de red toman turnos para acceder al medio. Cuando un dispositivo coloca una trama en los medios, ningún otro dispositivo puede hacerlo hasta que la trama haya llegado al destino y haya sido procesada por el destino.

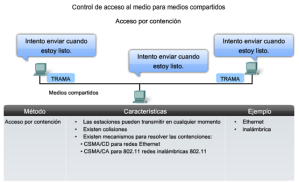

Acceso por contención para medios compartidos: permiten que cualquier dispositivo intente acceder al medio siempre que haya datos para enviar.

CSMA/Detección de colisión

En CSMA/Detección de colisión (CSMA/CD), el dispositivo monitorea los medios para detectar la presencia de una señal de datos. Si no hay una señal de datos, que indica que el medio está libre, el dispositivo transmite los datos. Si luego se detectan señales que muestran que otro dispositivo estaba transmitiendo al mismo tiempo, todos los dispositivos dejan de enviar e intentan después. Las formas tradicionales de Ethernet usan este método.

CSMA/Prevención de colisiones

En CSMA/Prevención de colisiones (CSMA/CA), el dispositivo examina los medios para detectar la presencia de una señal de datos. Si el medio está libre, el dispositivo envía una notificación a través del medio, sobre su intención de utilizarlo. El dispositivo luego envía los datos. Este método es utilizado por las tecnologías de redes inalámbricas 802.11.

*******************************************************************

FULL DUPLEX Y HALF DUPLEX

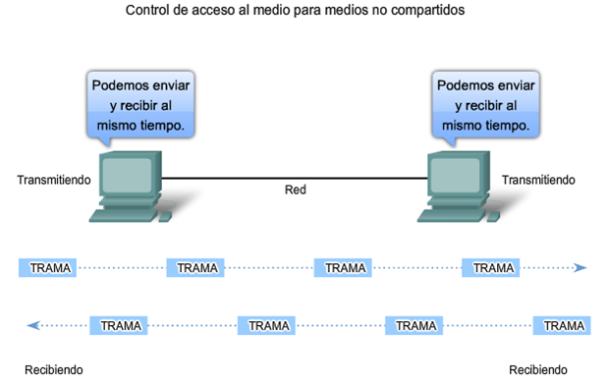

En conexiones punto a punto, la Capa de enlace de datos tiene que considerar si la comunicación es half-duplex o full-duplex.

Comunicación half-duplex quiere decir que los dispositivos pueden transmitir y recibir en los medios pero no pueden hacerlo simultáneamente.

En la comunicación full-duplex, los dos dispositivos pueden transmitir y recibir en los medios al mismo tiempo.

*****************************************************************

DIRECCIONAMIENTO DE CONTROL DE ACCESO AL MEDIO Y ENTRAMADO DE DATOS

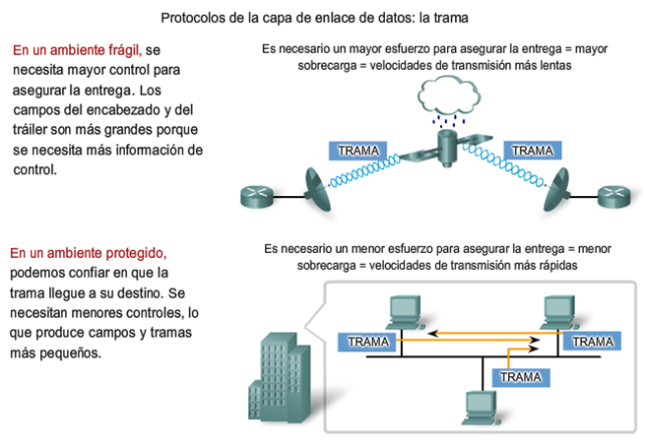

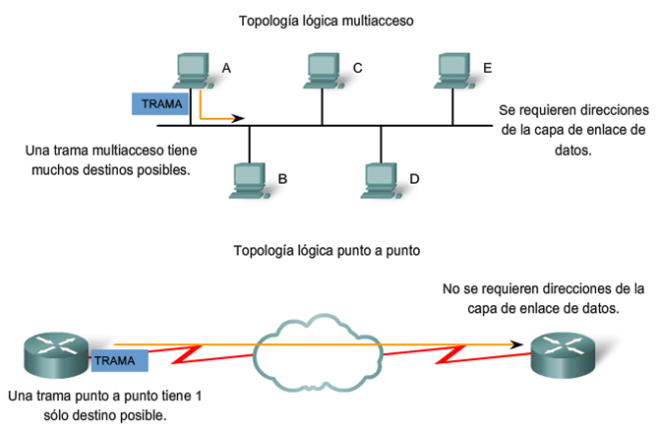

Todos los protocolos de capa de enlace de datos encapsulan la PDU de la capa 3 dentro del campo de datos de la trama. Sin embargo, la estructura de la trama y los campos contenidos en el encabezado y tráiler varían de acuerdo con el protocolo.

El protocolo de capa de enlace de datos describe las características requeridas para el transporte de paquetes a través de diferentes medios. Estas características del protocolo están integradas en la encapsulación de la trama.

El encabezado de trama contiene la información de control especificada por el protocolo de capa de enlace de datos para la topología lógica específica y los medios utilizados.

La información de control de trama es única para cada tipo de protocolo.

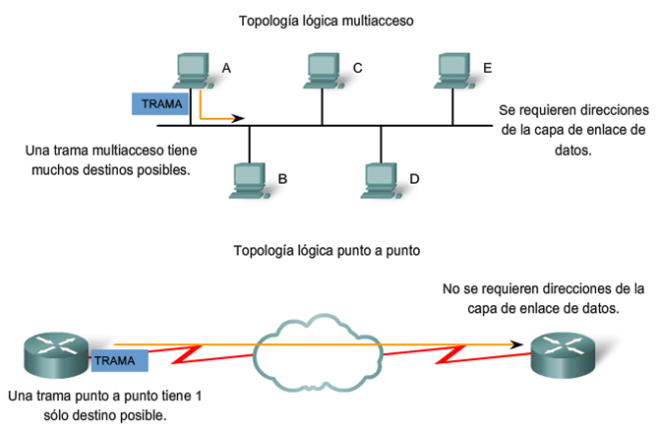

La capa de enlace de datos proporciona direccionamiento que es utilizado para transportar la trama a través de los medios locales compartidos. Las direcciones de dispositivo en esta capa se llaman direcciones físicas. El direccionamiento de la capa de enlace de datos está contenido en el encabezado de la trama y especifica el nodo de destino de la trama en la red local. El encabezado de la trama también puede contener la dirección de origen de la trama.

Debido a que la trama sólo se utiliza para transportar datos entre nodos a través del medio local, la dirección de la capa de enlace de datos sólo se utiliza para entregas locales.

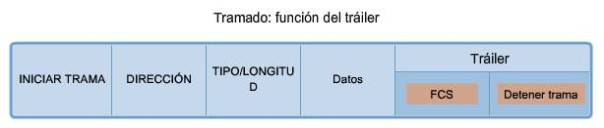

Los protocolos de la capa de enlace de datos agregan un tráiler en el extremo de cada trama. El tráiler se utiliza para determinar si la trama llegó sin errores. Este proceso se denomina detección de errores.

El campo secuencia de verificación de trama (FCS) se utiliza para determinar si ocurrieron errores de transmisión y recepción de la trama. La detección de errores se agrega a la capa de enlace de datos porque es ahí donde se transfieren los datos a través de los medios.

Para asegurase de que el contenido de la trama recibida en el destino combine con la trama que salió del nodo origen, un nodo de transmisión crea un resumen lógico del contenido de la trama. A esto se lo conoce como valor de comprobación de redundancia cíclica (CRC). Este valor se coloca en el campo secuencia de verificación de la trama (FCS) para representar el contenido de la trama.

*************************************************************************

PROTOCOLOS

Protocolo Ethernet para LAN

Ethernet es una familia de tecnologías de interconexión de redes que se define en los estándares 802.2 y 802.3. Los estándares de Ethernet definen los protocolos de la Capa 2 y las tecnologías de la Capa 1. Ethernet es la tecnología LAN más ampliamente utilizada y soporta anchos de banda de datos de 10, 100, 1000, o 10 000 Mbps.

Ethernet proporciona servicio sin conexión y sin reconocimiento sobre un medio compartido utilizando CSMA/CD como métodos de acceso al medio. El medio compartido requiere que el encabezado del paquete de Ethernet utilice la dirección de la capa de enlace de datos para identificar los nodos de origen y destino. Como con la mayoría de los protocolos LAN, esta dirección se llama dirección MAC del nodo. Una dirección MAC de Ethernet es de 48 bits y generalmente se representa en formato hexadecimal.

Protocolo punto a punto para WAN

El protocolo punto a punto (PPP) es un protocolo utilizado para entregar tramas entre dos nodos.

PPP fue desarrollado como un protocolo WAN y sigue siendo el protocolo elegido para implementar muchas WAN serie. PPP se puede utilizar en diversos medios físicos, lo que incluye cable de par trenzado, líneas de fibra óptica o transmisión satelital.

PPP también permite que dos nodos negocien opciones dentro de la sesión PPP. Esto incluye la autenticación, compresión y multienlace (el uso de varias conexiones físicas).

Protocolo inalámbrico para LAN

802.11 es una extensión de los estándares IEEE 802. Utiliza el mismo 802.2 LLC y esquema de direccionamiento de 48 bits como otras LAN 802. Sin embargo, hay muchas diferencias en la subcapa MAC y en la capa física.

El estándar IEEE 802.11, comúnmente llamada Wi-Fi, es un sistema por contención que utiliza un proceso de acceso al medio de Acceso múltiple con detección de portadora y prevención de colisiones (CSMA/CA).

Las redes 802.11 también usan Acuse de recibo de enlace de datos para confirmar que una trama se recibió con éxito. Si la estación transmisora no detecta la trama de reconocimiento, ya sea porque la trama de datos original o el reconocimiento no se recibieron intactos, se retransmite la trama.

*********************************************************************